Les politiques Exiger des comptes professionnels à SSO et Exiger une MFA renforcent la sécurité du partage externe en imposant à vos collaborateurs externes de se connecter à l’aide d’une authentification unique (SSO) et d’une couche supplémentaire d’authentification (Exiger une MFA) pour accéder à tout contenu que vous partagez avec eux.

Qu’est-ce qu’un collaborateur externe ?

Un collaborateur externe est un utilisateur qui a été invité à collaborer sur une feuille ou un espace de travail, mais dont l’adresse e-mail ne correspond pas aux domaines associés au forfait propriétaire de la feuille ou de l’espace de travail et qui n’est pas membre de ce forfait.

Ces politiques garantissent que vos collaborateurs externes (les utilisateurs invités en dehors des domaines validés de votre organisation) emploient une méthode sécurisée pour se connecter. Par la même occasion, cette méthode confirme passivement que lesdits utilisateurs sont toujours employés par l’organisation avec laquelle vous souhaitez collaborer.

Lorsqu’un collaborateur externe tente d’accéder à une ressource qui nécessite une authentification unique/MFA, il voit une invite lui demandant de se connecter avec une authentification unique. Les collaborateurs externes doivent utiliser le bouton Connexion avec votre compte d’entreprise pour confirmer leur identité à l’aide de la connexion avec authentification unique de leur entreprise. Pour utiliser le SAML/l’authentification unique pour se connecter à Smartsheet, les clients disposant d’un forfait Entreprise doivent le configurer. La configuration peut être effectuée au niveau du forfait pour les utilisateurs disposant d’un forfait Entreprise ou au niveau du domaine pour tous les utilisateurs disposant d’un domaine de messagerie spécifique.

Alors que la politique Exiger des comptes professionnels à SSO est configurée au niveau du forfait, la politique Exiger une MFA peut être appliquée à l’ensemble du compte ou à des espaces de travail spécifiques. Les administrateurs système peuvent autoriser les administrateurs d’espace de travail à décider d’appliquer ou non une couche de sécurité supplémentaire à leurs espaces de travail.

Les politiques régissent les feuilles, les rapports et les tableaux de bord, c’est-à-dire tous les éléments qui peuvent être associés à un espace de travail.

Une fois activées, les politiques Exiger des comptes professionnels à SSO et Exiger une MFA s’appliquent exclusivement aux éléments principaux (feuilles, rapports et tableaux de bord) de l’application Smartsheet principale, à l’exclusion des éléments des applications Smartsheet Premium.

Exiger des comptes professionnels à SSO

La politique Exiger des comptes professionnels à SSO s’applique au niveau du forfait et présente l’avantage de restreindre l’accès à Smartsheet aux utilisateurs disposant d’informations d’identification authentifiées par l’entreprise (authentification unique), réduisant ainsi le risque d’accès non autorisé.

Méthodes prises en charge

- Compte professionnel Azure

- Compte Google Work (les domaines ISP, c’est-à-dire que les comptes non professionnels ne fonctionnent pas)

- Authentification unique SAML

Pour utiliser une IdP conforme à la version SAML 2.0, le collaborateur externe doit faire partie d’un forfait Entreprise ayant configuré un fournisseur d’identité SAML 2.0 pour l’authentification dans Smartsheet.

Exiger une MFA

Cette politique exige que les collaborateurs externes s’authentifient avec une authentification multifactorielle (MFA), ce qui renforce leur sécurité grâce à une couche supplémentaire de vérification. De cette manière, même si un mot de passe est compromis, la fonctionnalité MFA permet de parer toute tentative d’accès non autorisé.

Si le fournisseur d’identité (IdP) d’un collaborateur externe ne prend pas en charge l’authentification multifacteur ou ne confirme pas la réussite de celle-ci à Smartsheet, notre authentification multifacteur propriétaire par e-mail fait office de sauvegarde.

Méthodes prises en charge

- SAML (Okta, Azure, AD FS)

- Compte professionnel Microsoft

Mot de passe à usage unique par e-mail

Authentification multifacteur (MFA) par e-mail

Il s’agit d’un mécanisme de mot de passe à usage unique et limité dans le temps, envoyé par e-mail. Ce dispositif est conçu pour parer aux situations où l’authentification multifacteur standard par l’IdP du collaborateur n’est pas possible.

Imaginons que le système n’est pas en mesure de déterminer si le collaborateur externe s’est connecté par MFA à une ressource à laquelle la politique s’applique. Dans ce cas, dès que le collaborateur clique sur la ressource, le système lui envoie un e-mail.

Si l’utilisateur saisit un code de vérification incorrect trois fois de suite, il doit attendre 30 minutes avant de réessayer.

À propos de l’application mobile

L’application mobile Smartsheet respecte toutes les politiques d’accès externe sécurisé activées dans le Centre d’administration, tout comme les applications Web et de bureau.

Administrateurs système

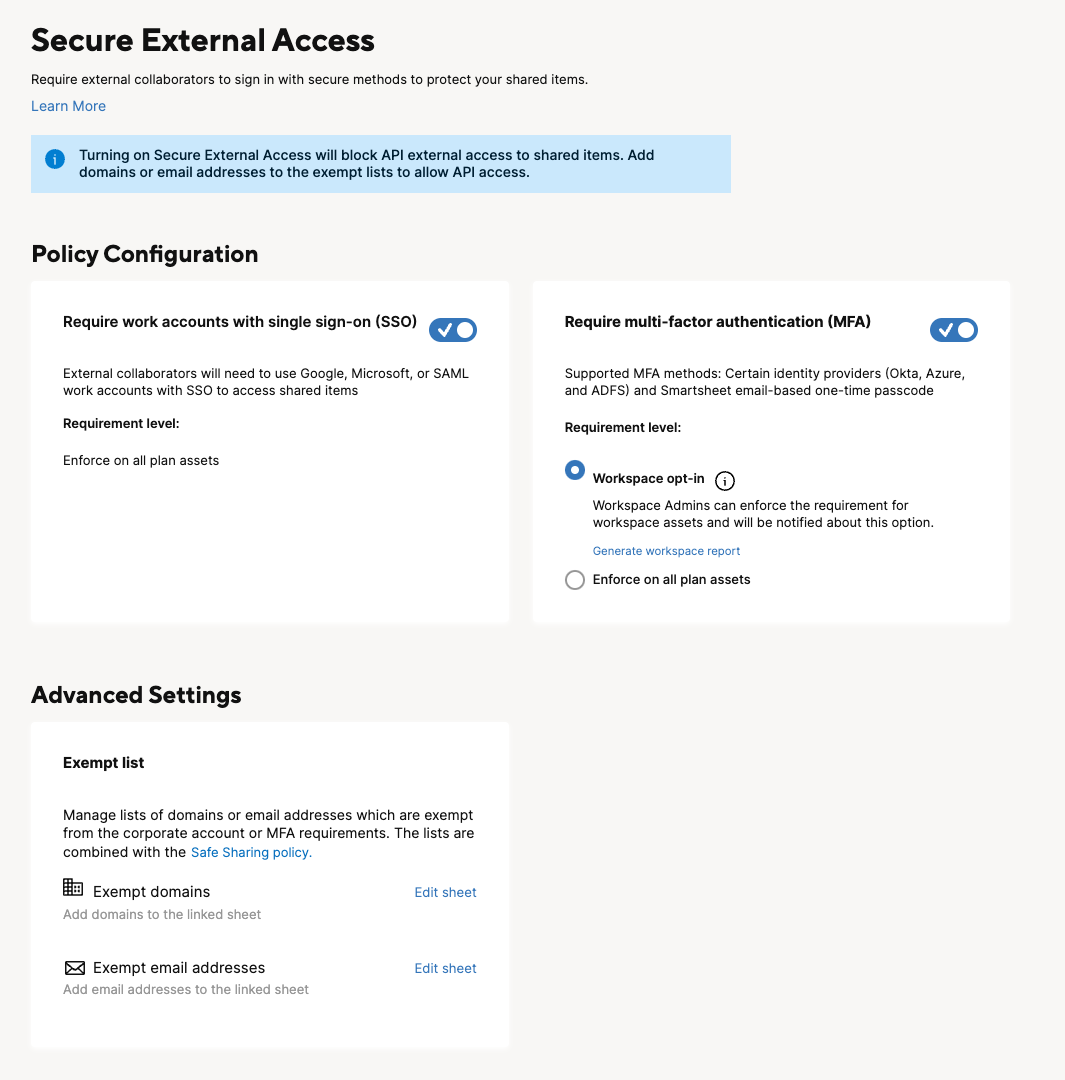

Pour activer la politique Exiger des comptes professionnels à SSO :

- Accédez au centre d’administration.

- Sélectionnez l’icône Menu et naviguez jusqu’à Paramètres > Sécurisation de l’accès externe.

Faites glisser le bouton bascule Exiger des comptes professionnels à SSO pour activer la politique.

Si l’option de connexion interne n’a pas activé l’authentification unique, la politique Exiger des comptes professionnels à SSO sera automatiquement désactivée.

Pour activer la politique Require MFA (Exiger une MFA) :

- Accédez au centre d’administration.

- Sélectionnez l’icône Menu et naviguez jusqu’à Paramètres > Sécurisation de l’accès externe.

- Faites glisser le bouton bascule Require MFA (Exiger une MFA) pour activer la politique.

- Pour permettre aux administrateurs d’espace de travail d’appliquer la politique à des espaces de travail précis, sélectionnez le bouton Workspace opt-in (Adhésion à l’espace de travail).

- Pour appliquer la politique à toutes les ressources du forfait, sélectionnez Enforce on all plan assets (Appliquer à toutes les ressources du forfait).

Administrateurs des espaces de travail

- Les administrateurs des espaces de travail ne peuvent pas configurer la politique Exiger des comptes professionnels à SSO, car il s’agit d’une politique au niveau du forfait. C’est un administrateur système qui doit réaliser cette configuration.

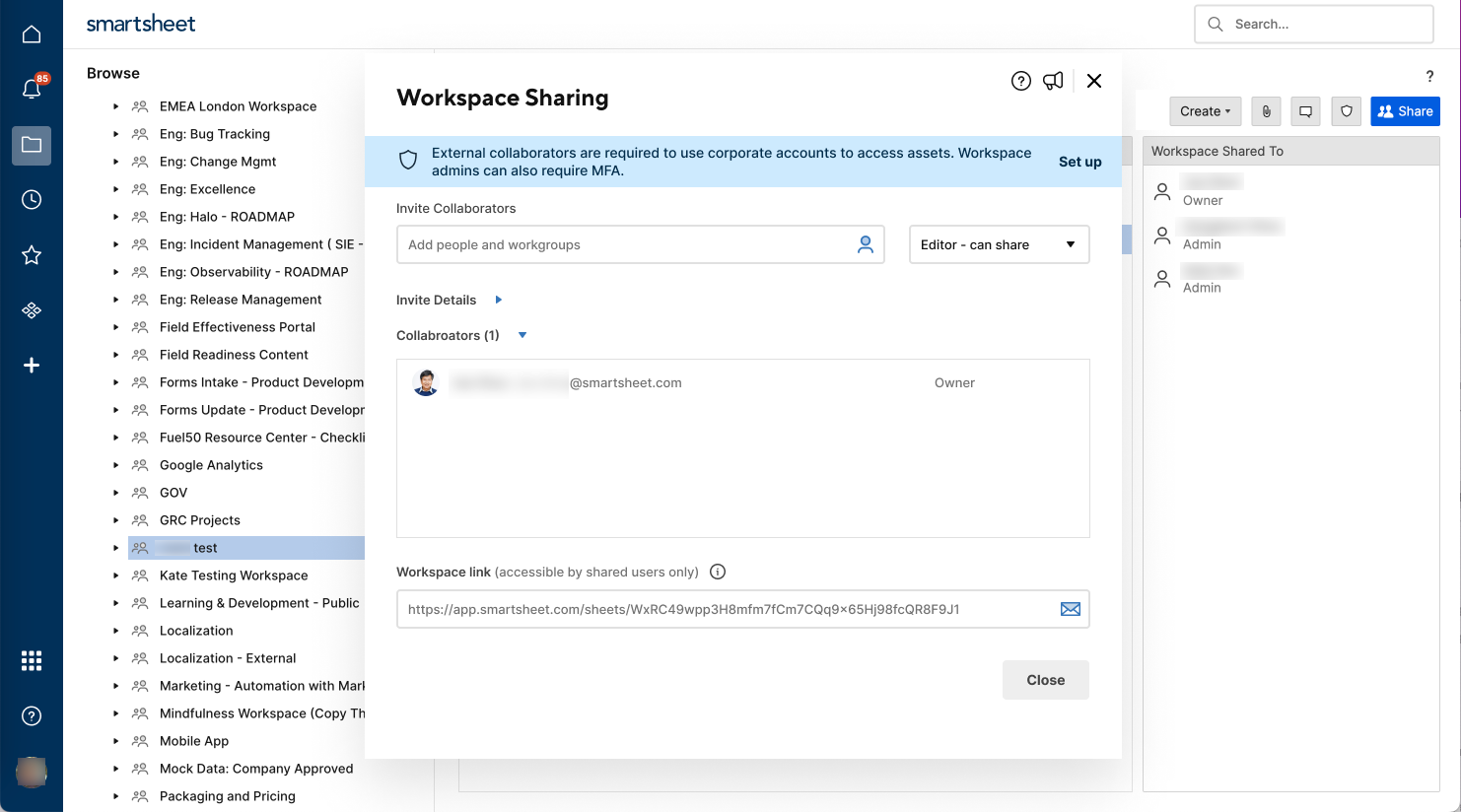

- Si un administrateur système active Workspace opt-in (Adhésion à l’espace de travail), les administrateurs des espaces de travail peuvent appliquer la politique Require MFA (Exiger une MFA) à des espaces de travail précis.

Pour générer un rapport montrant tous les espaces de travail pour lesquels la politique Require MFA (Exiger une MFA) est appliquée, sélectionnez Generate opt-in report (Générer un rapport d’adhésion). La feuille de calcul du rapport d’espace de travail comprend le nom de l’espace de travail, indiquant si la politique Require MFA (Exiger une MFA) s’applique à chaque espace de travail, ainsi qu’un lien URL pour y accéder et une liste d’utilisateurs disposant des autorisations administrateur pour l’espace de travail.

Vous pouvez également utiliser l’API de feuille publique pour accéder à ce rapport et suivre son ID de feuille.

Pour activer la MFA pour l’accès à l’espace de travail :

- Accédez à l’espace de travail et sélectionnez Share (Partager) dans le coin supérieur droit.

- Sélectionnez Set up (Configuration) en haut de la fenêtre de partage.

- Faites glisser le bouton bascule Require MFA (Exiger une MFA) pour activer la fonctionnalité. Les paramètres s’appliquent à tous les éléments de l’espace de travail, et non à des éléments individuels.

Liste d’exemption

La liste d’exemption (ou liste des domaines de confiance) permet aux administrateurs système de préciser les domaines et les adresses e-mail individuelles auxquels les politiques ne s’appliquent pas.

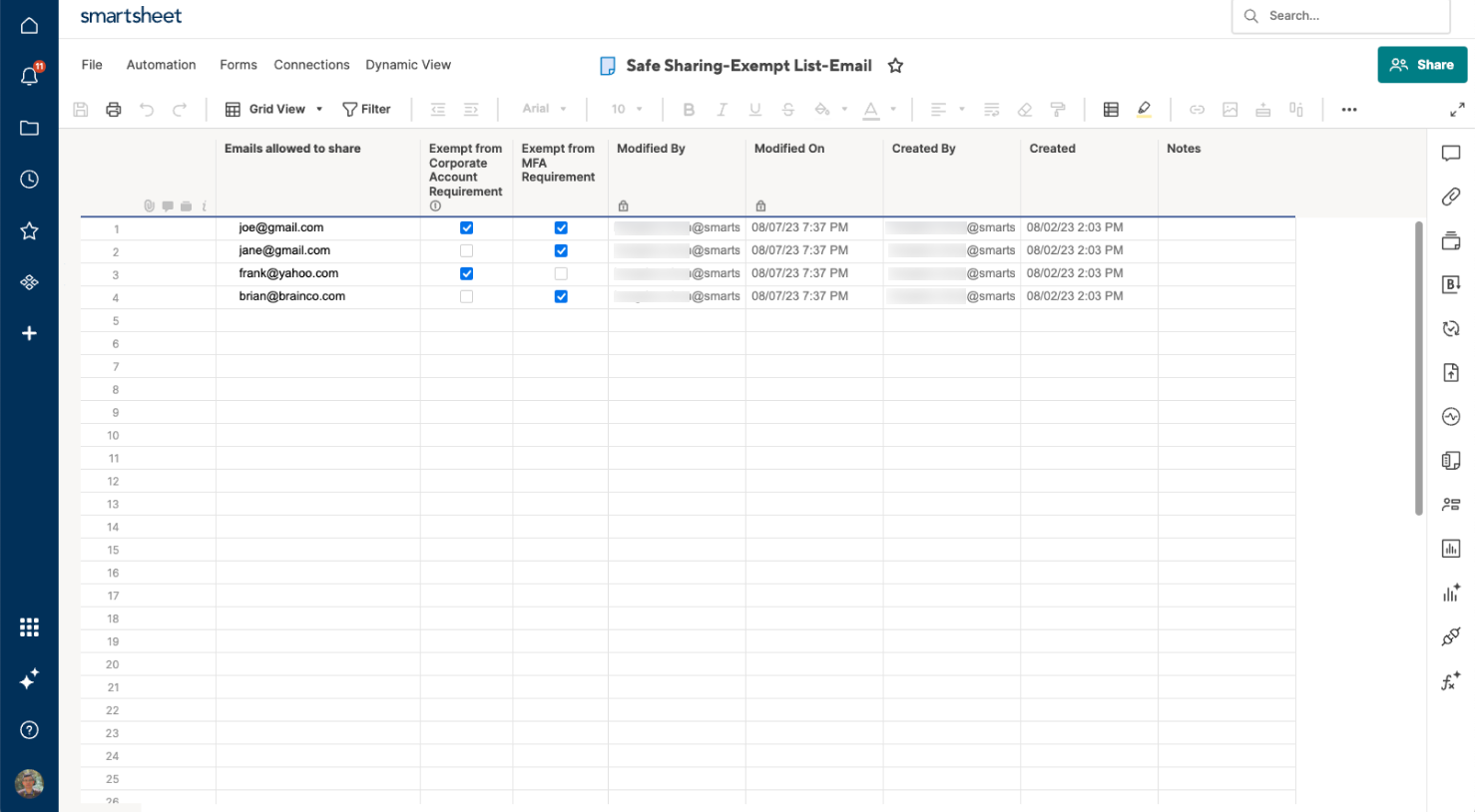

L’activation d’une liste d’exemption génère la création d’une feuille avec des colonnes spécifiques. Tous les administrateurs système ont accès à cette feuille.

Pour créer une liste d’exemption :

- Accédez au centre d’administration.

- Sélectionnez l’icône Menu et naviguez jusqu’à Paramètres > Sécurisation de l’accès externe.

- Sous Paramètres avancés, sélectionnez Créer une feuille sur l’un des éléments suivants :

- Domaines exemptés

- Adresses e-mail exemptées

- Pour ajouter de nouveaux domaines ou de nouvelles adresses e-mail à la liste d’exemption, saisissez-les dans la colonne Domains/Emails allowed to share (Domaines/e-mails disposant de la fonction de partage) et utilisez les colonnes de cases à cocher pour indiquer si les politiques ne s’appliquent pas à l’entité.

Feuille de liste d’exemption

Les administrateurs système peuvent uniquement ajouter, modifier et supprimer des lignes sur la feuille. La feuille contient les colonnes suivantes :

| Nom de la colonne | Description |

|---|---|

| Nom de la colonne Domains/Emails allowed to share (Domaines/e-mails disposant de la fonction de partage) | Description Répertorie les domaines/adresses e-mail disposant de la fonction de partage de contenu. |

| Nom de la colonne Exempt from Corporate Account Requirement (Compte d’entreprise non requis) | Description Une case qui, lorsqu’elle est cochée, dispense le domaine/l’adresse e-mail de s’identifier avec un compte d’entreprise pour accéder au contenu partagé. |

| Nom de la colonne Exempt from MFA Requirement (Authentification multifacteur non requise) | Description Une case qui, lorsqu’elle est cochée, dispense le domaine/l’adresse e-mail de s’identifier par authentification multifacteur pour accéder au contenu partagé. |

| Nom de la colonne Modified By (Modifié par) | Description Indique le dernier utilisateur qui a apporté des modifications à la ligne, ce qui permet de définir les responsabilités et de suivre les mises à jour. |

| Nom de la colonne Modified On (Modifié le) | Description Affiche la date et l’heure de la dernière modification apportée à la ligne, ce qui permet de conserver un calendrier des modifications. |

| Nom de la colonne Created By (Créé par) | Description Identifie l’utilisateur qui a créé l’entrée dans la feuille, établissant ainsi l’origine des données. |

| Nom de la colonne Created (Créé) | Description Affiche la date et l’heure de création de l’entrée, avec un contexte historique. |

| Nom de la colonne Remarques | Description Un champ ouvert pour toute information, tout commentaire ou toute justification supplémentaire concernant le statut du domaine/de l’adresse e-mail. |

Appels d’API

Les collaborateurs externes qui utilisent des appels API publics pour accéder aux ressources partagées de Smartsheet qui sont protégées par les politiques Exiger des comptes professionnels à SSO ou Exiger une MFA ne peuvent accéder à ces ressources via l’API Smartsheet que si leur domaine ou leur adresse e-mail figure sur la liste d’exemption, ou s’il s’agit d’un domaine validé du forfait.

Si vos collaborateurs externes rencontrent des problèmes pour accéder à leurs ressources partagées, ils doivent contacter l’administrateur système du forfait auquel ces ressources appartiennent.

Autres informations à connaître

- Ces politiques s’appliquent aux utilisateurs qui ne font pas partie d’un domaine validé du forfait qui a activé la politique, et dont le domaine ou l’adresse e-mail ne figure pas dans la liste d’exemption.

- Les mots de passe à usage unique sont valides pendant dix minutes. Après expiration, les utilisateurs doivent en générer un nouveau.

- Il incombe aux administrateurs système existants d’accorder l’accès à la feuille de liste d’exemption aux nouveaux ou futurs administrateurs système.

- Toute mise à jour (nouvelles entrées exemptées) de la liste d’exemption peut prendre jusqu’à trois minutes pour s’appliquer.

Est-il possible de désactiver la fonctionnalité MFA par e-mail une fois la politique Require MFA (Exiger une MFA) activée ?

Non. Une fois que la politique Require MFA (Exiger une MFA) est active, les administrateurs système ne peuvent pas désactiver la fonctionnalité MFA par e-mail. Celle-ci tient lieu de sauvegarde pour assurer une sécurité continue, même si la méthode MFA principale n’est pas disponible.

Comment les collaborateurs externes qui ne font pas partie d’une organisation ayant adopté des politiques Exiger des comptes professionnels à SSO/Exiger une MFA accèdent-ils au système ? En particulier ceux qui sont consultants indépendants ?

- Les collaborateurs externes doivent utiliser leur e-mail professionnel ou un compte de connexion d’entreprise configuré avec authentification unique Google ou Microsoft.

- Ils peuvent recevoir un code par e-mail (MFA par e-mail) à des fins de vérification.

- Les administrateurs système peuvent ajouter des utilisateurs à la liste d’exemption si nécessaire.

Tout administrateur de l’espace de travail sera-t-il en mesure de mettre en œuvre ces politiques ?

Les administrateurs des espaces de travail peuvent activer la politique Require MFA (Exiger une MFA) au niveau de l’espace de travail si un administrateur système a activé cette dernière. Les administrateurs des espaces de travail ne peuvent pas configurer la politique Exiger des comptes professionnels à SSO.

Certains domaines sont-ils ajoutés automatiquement à la liste d’exemption ?

Oui. Tous les domaines vérifiés du forfait sont automatiquement exemptés des politiques Exiger des comptes professionnels à SSO et Exiger une MFA, car les utilisateurs de ces domaines sont traités comme des utilisateurs internes du forfait.