適用対象

- Brandfolder

機能

この機能を使用できるユーザー

所有者と管理者は、アカウントの SAML と SSO を有効にすることができます。

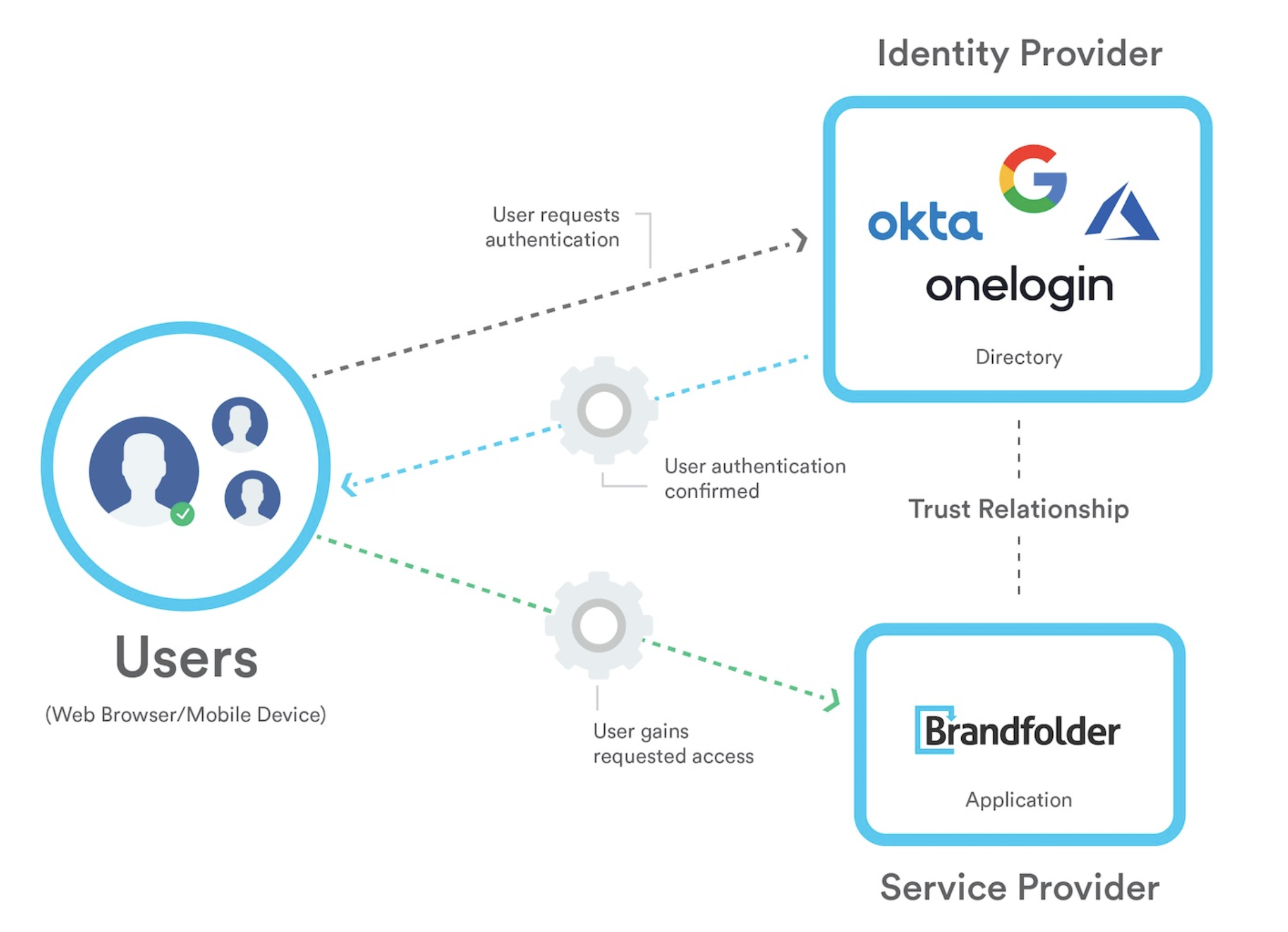

BrandfolderのSAMLとSSO

SAMLとSSO を使用してユーザー認証を簡単に実装します。

ご利用可能なユーザー

プラン:

- Brandfolder

権限:

所有者と管理者は、アカウントの SAML と SSO を有効にすることができます。

この機能が Smartsheet リージョンまたは Smartsheet Gov に含まれているかどうかを確認してください。

SAML (Security Assertion Markup Language) を使用すると、すべてのBrandfolderユーザーに対してシームレスな認証プロセスを迅速に実装できます。

任意のSAML 2.0 認証プロバイダーに接続できます。プロバイダーには次のようなものがあります:

- アズール

- Okta

- OneLogin

- IBM

ユーザー アクセスのオプション:

- 一般的なアクセス設定- すべてのユーザーに対して一般アクセスを有効にすることができます。

これはUIから組織レベル > 設定 > ユーザーの管理。

- ユーザーにアクセスを許可する組織、特定のBrandfolder、またはコレクションを選択します。

- ドロップダウンメニューが表示されますデフォルトの権限レベル右上隅にあります。ここでは、「なし」、「ゲスト」、または「共同編集者」を選択できます。

- この設定を有効にすると、 SAML経由でログインするすべてのユーザーは、特定の許可レベルで特定のBrandfolderやコレクションに自動的にアクセスできるようになります。

組織レベルとBrandfolderレベルでデフォルトの権限を追加するときは、細心の注意を払ってください。

- チームアクセス設定- チームにより、 IdP内に設定された特定のユーザー グループがBrandfolder内で特定のレベルのアクセス権を取得できるようになります。これにより、一部またはすべてのユーザーを、さまざまなブランドフォルダーとコレクションにわたって異なるプライバシー レベルごとに別々のチーム (または部門) に分割できるようになります。

- これを実現するには、関連付けられたグループ値を持つ teams という名前のカスタム属性をSAML応答でリリースします。

- ADFS をIdPとして使用して、特定のクレームを発行することもできます。

- 設定が完了したら、 ガイドとして。自分で作成して送信Brandfolderのサポートまたは指定されたBrandfolder の連絡先までご連絡ください。

- この文書には以下の内容が含まれている必要があります。

- チームバリュー(グループ名)

- チーム値が受け取るアクセス レベル (組織、Brandfolder、コレクション)

- チームが受け取る許可レベル (所有者、管理者、共同作業者、ゲスト)

- カスタムアクセス- 上記の 2 つのオプションがユースケースで機能しない場合は、組織管理者が、従来のチーム/一般アクセスの付与範囲外で、特定のBrandfolderまたはコレクションにユーザーを追加できます。詳細はこちら ユーザー管理。

ユーザープロファイルの属性

- ユーザーの nameid は電子メール アドレスである必要があります。

- ユーザーの名: givenname、姓: surname を渡すことをお勧めします。

- ユーザーに関連付けられている会社、役職、部門を渡すこともできます。

以下の配列内のオプションは、 Brandfolder がマッピングする可能性のある値です。これらのオプションは、資産に関する分析を追跡するときに役立ちます。

def self.userattr_samlattr_mapping { "first_name": ["first_name", "firstname", "givenname"], "last_name": ["last_name", "lastname", "surname"], "company": ["company", "company_name"], "title": ["title"], "department": ["department"] } 終了

BrandfolderとSSO

SSO (シングル サインオン) は、 Brandfolder を介したユーザー認証のもう 1 つのオプションです。SSO を使用すると、クライアントは導入しているユーザー アカウント システムをBrandfolderと統合して、ユーザーが管理しなければならないパスワードとログイン画面の数を減らすことができます。